情報資産とはどこまで含む? 適切な管理とセキュリティ対策とは

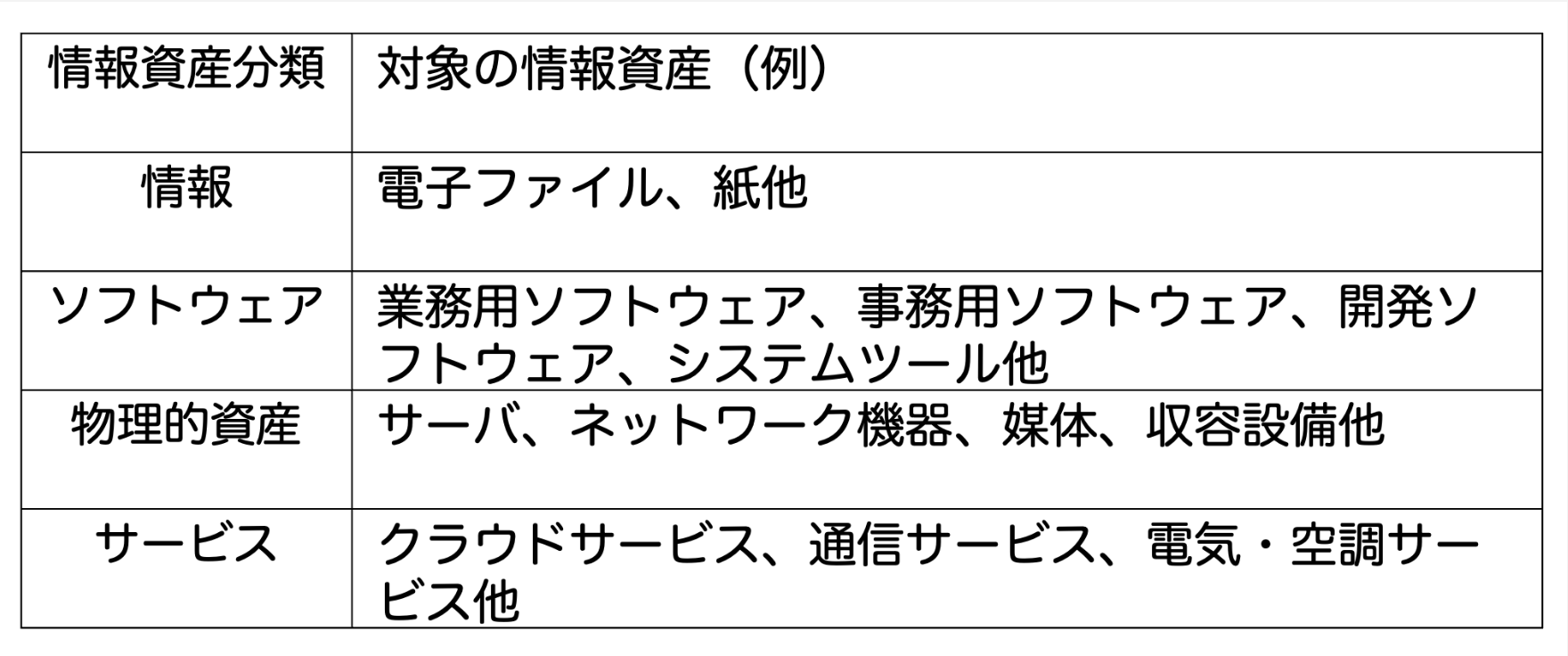

引用元:情報セキュリティポリシーサンプル 改版(1.0 版) 概要|JNSA

企業によっては「機密情報」「社外秘」「公開情報」など、セキュリティレベルで分類することもあります。

情報資産の管理がなぜ重要なのか

近年は、情報資産の管理が重要視されるようになりました。そこには次のような理由があります。

- 情報がデジタル化され量も増加している

企業の取り扱う情報の多くがデジタル化されたことで、管理が容易になりました。また、ビッグデータを経営に活用する関心の高まりを受けて、取り扱うデータの量も膨大になっています。そのため、適切な管理と整理が必要です。

- 情報の活用の場が広がっている

業務システムの導入で情報を経営に利用する機会が増え、情報の重要性が増しています。最近はAIやIoTの普及により、経営に利用する情報の量は増える一方です。そのため、適切な管理と運用が必要になります。

- サイバー攻撃の進化と増加が止まらない

情報の多くがデジタル化されたことで、情報資産は常にサイバー攻撃や情報漏えいの脅威にさらされています。そのため、適切な管理と対策が必要です。

情報資産を守るためにはどうすればよいのか

情報資産をサイバー攻撃や情報漏えいの脅威から守るためには、管理と対策が重要です。

情報資産の管理方法を定める

情報資産の管理方法について一定のルールを制定し、それに従って管理すると効率的かつ効果的です。

- 情報資産管理台帳の作成

情報資産管理台帳を作成し、どのような情報資産があるかを把握し、一元管理します。台帳作成により情報漏えいの早期発見が可能です。

- 保存期間、保管規定などのルール制定

情報には、重要度や種類によって適切な保存期間があります。保存期間中は適切に保存・管理し、期間が過ぎたら廃棄・削除しなければなりません。

- 重要度による管理方法、アクセス権限などのルール制定

どこに保管してどのようにアクセス制限するか、暗号化は必要かなど、情報の種類に応じてセキュリティレベルを設定します。

- バックアップの準備

情報が削除・改ざんされたりしたらすぐに復元できるように、定期的にバックアップを作成します。

情報資産のセキュリティ対策

情報資産を脅威から守るためには、セキュリティに関してもルールを制定する必要があります。

- 記憶媒体の管理

情報や記憶媒体の種類に応じて、アクセスに関するルールを制定します。情報や媒体によっては、持ち出し禁止に関するルールも必要です。

- 媒体へのアクセスログや操作ログの保存、監視

誰がどのような操作を行ったかを記録・監視しておくことで、内部不正を防ぎます。トラブルが発生したときも、ログが原因分析の手がかりとなります。

- 各部署のセキュリティ担当者(セキュリティ責任者)を決める

情報システム部門が情報資産管理台帳を作成しても、実際に情報資産を保管・運用するのは各部署です。各部署の情報資産をきちんと守れるよう、セキュリティに関する担当者を決めておきます。

- 一般社員へのルールの周知徹底

管理やセキュリティについてのルールを制定し、一般社員に周知徹底します。

これらの管理やセキュリティ対策を情報システム部門だけで行うのは大変です。IT資産管理ツールを導入すれば、管理が大幅に楽になります。

IT資産管理ツールの導入

IT資産管理ツールを導入することで、IT資産だけでなく情報資産も管理することができます。IT資産管理ツールは、次の項目の実現をサポートしてくれるためです。

- アクセス権限の設定

- バックアップの管理

- 記憶媒体の管理

- アクセスログや操作ログの保存、監視

さらに、IT資産管理ツールはサイバーハイジーンやゼロトラストセキュリティによるセキュリティ対策の実現にも役立ちます。

サイバーハイジーンでは、トラブルの発生前から端末の健全性を維持することで、脆弱性をなくすことが可能です。

ゼロトラストセキュリティでは、これまでの実績に関係なく、すべてのアクセスを「信頼できないもの」と見なして認証対策を行います。

まとめ 情報資産を守るためには適切な管理と日ごろの運用が重要

情報は企業にとって大変重要なもので、近年はさらにその重要性が増しています。しかし、その重要性は十分に理解されているとは言えません。まずは情報の重要性を認識し、どのような情報があるのかを洗い出して適切な管理を行いましょう。

さらに、情報漏えいを防ぐためのセキュリティ対策も必要です。不正アクセスを防ぐためのエンドポイントセキュリティだけでなく、サイバーハイジーンにより脆弱性をなくす必要があります。また、ゼロトラストセキュリティにより認証を強化することも重要です。

タニウムでは、トータルにエンドポイントセキュリティを実現するプラットフォームを提供しています。サイバーハイジーンを実現し、ゼロトラストセキュリティに対応することが可能です。

ブログ記事に関してご質問やご要望がございましたらこちらからお問い合わせください。